摘要:百度调查后承认旗下两家网站www.skycn.net和soft.hao123.com暗藏恶意代码。

3月3日消息,近日火绒安全实验室称百度旗下两家网站www.skycn.net和soft.hao123.com暗藏恶意代码,该恶意代码进入电脑后,会通过加载驱动等各种手段防止被卸载,进而长期潜伏,并随时可以被“云端”远程操控,用来劫持导航站、电商网站、广告联盟等各种流量。

对此,百度今日回应称,经过调查,相关报道真实存在,被影响的电脑会出现浏览器、网址导航被劫持的情况,还篡改、伪装网站联盟链接,骗取百度流量收入分成,对百度造成了品牌和经济损失。

火绒安全实验室此前表示,根据分析和溯源,最迟到2016年9月,这些恶意代码即被制作完成。而操纵流量劫持的“远程开关”于近期被开启,被感染的电脑会被按照区域和时段等条件,或者是随机地被“选择”出来,进行流量劫持。被植入的恶意代码没有正常的用户卸载功能,也没有常规启动项,电脑每次开机时都会启动和更新恶意代码,恶意代码接收C&C服务器指令,行为受云端控制,并且会通过加载驱动,保护相关的注册表和文件不被删除。

因此,这些植入恶意代码的用户电脑成为长期被远程控制的“肉鸡”。

百度称,这两个网站提供的Hao123软件下载器,系第三方外包团队开发,在下载平台中植入了存在风险的驱动程序,涉嫌被网络黑产利用,以骗取百度联盟分成为目的,劫持用户流量,伤害用户体验,从中非法谋利。

百度表示,已第一时间清除所有受感染的下载器,确保这两个网站下载软件安全可靠。并将相关查杀信息提供给腾讯、360、绿盟等安全厂商,并开发专杀工具,全面查杀,清除该类恶意代码,预计3月4日起可在hao123首页下载使用。

百度称已向公安机关报案,将协助主管部门全面调查。同时将严格规范和优化产品管理流程,杜绝此类事情再次发生。

百度称神马用“假百度”劫持流量 神马回应称同为受害者

百度称神马用“假百度”劫持流量 神马回应称同为受害者

百度旗下网站被指暗藏恶意代码,疯狂收割流量

一、概述

经火绒安全实验室截获、分析、追踪并验证,当用户从百度旗下的www.skycn.net和soft.hao123.com这两个网站下载任何软件时,都会被植入恶意代码。该恶意代码进入电脑后,会通过加载驱动等各种手段防止被卸载,进而长期潜伏,并随时可以被“云端”远程操控,用来劫持导航站、电商网站、广告联盟等各种流量。

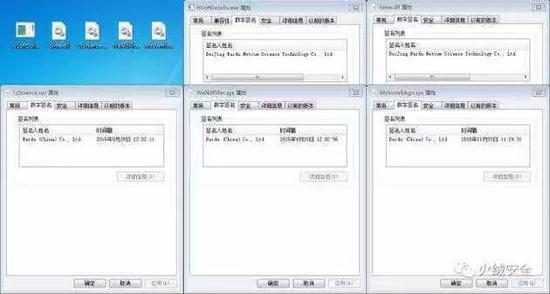

火绒实验室近期接到数名电脑浏览器被劫持的用户求助,在分析被感染电脑时,提取到多个和流量劫持相关的可疑文件:HSoftDoloEx.exe 、bime.dll 、MsVwmlbkgn.sys、LcScience.sys、WaNdFilter.sys,这些可疑文件均包含百度签名。

这些包含恶意代码的可疑文件,被定位到一个名叫nvMultitask.exe的释放器上,当用户在www.skycn.net和soft.hao123.com这两个下载站下载任何软件时,都会被捆绑下载该释放器,进而向用户电脑植入这些可疑文件。需要强调的是,下载器运行后会立即在后台静默释放和执行释放器nvMultitask.exe,植入恶意代码,即使用户不做任何操作直接关闭下载器,恶意代码也会被植入。

根据分析和溯源,最迟到2016年9月,这些恶意代码即被制作完成。而操纵流量劫持的“远程开关”于近期被开启,被感染的电脑会被按照区域和时段等条件,或者是随机地被“选择”出来,进行流量劫持——安全业界称之为“云控劫持”。

被植入的恶意代码没有正常的用户卸载功能,也没有常规启动项,电脑每次开机时都会启动和更新恶意代码,恶意代码接收C&C服务器指令,行为受云端控制,并且会通过加载驱动,保护相关的注册表和文件不被删除。

因此,这些植入恶意代码的用户电脑成为长期被远程控制的“肉鸡”。

该恶意代码被远程启动后,会劫持各种互联网流量,用户的浏览器、首页、导航站都会被劫持,将流量输送给hao123导航站。同时,还会篡改电商网站、网站联盟广告等链接,用以获取这些网站的流量收入分成。

综上所述,该恶意代码本身以及通过下载器植入用户电脑的行为,同时符合安全行业通行的若干个恶意代码定义标准,因此,火绒将这一恶意代码家族命名为 “Rogue/NetReaper”(中文名:流量收割者)。升级到“火绒安全软件”最新版本,即可全面查杀、清除该类恶意代码。

二、 主要劫持行为描述

用户在这两个下载站下载软件后,电脑即被植入“Rogue/NetReaper”恶意代码,在长期的潜伏期过程中,电脑可能发生如下流量劫持情况(按地域和时间等因素云控劫持,或者随机劫持):

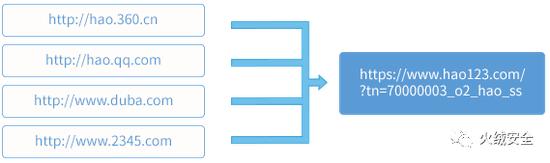

1、导航站劫持:当用户访问其他导航站时,会被劫持到百度hao123导航站。

包括360、QQ、2345、搜狗、猎豹、114la、瑞星……等导航站都会被劫持,劫持后的hao123网址带有百度联盟的推广计费名。

2、首页劫持:把用户电脑首页修改为hao123导航站。

使用IE浏览器的用户,其首页被修改为hao123导航站,并通过百度联盟计费名统计流量。

3、浏览器劫持:360浏览器替换成IE浏览器或者假IE浏览器。

当发现用户使用360安全浏览器或360极速浏览器时,默认浏览器被修改为IE浏览器,或者修改为假IE浏览器,以躲避安全软件的浏览器保护。无论 怎样,被替换后首页都会变成hao123导航站,并通过百度联盟计费名统计流量。

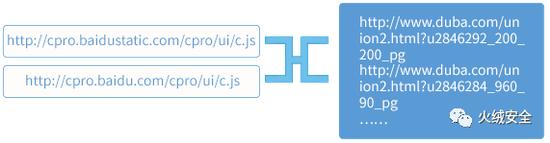

4、网盟广告劫持:将百度网盟其他渠道计费名换成渠道商猎豹(金山毒霸)。

百度网盟有许多渠道商,这些渠道商都将流量售卖给百度网盟,这个劫持行为是将其他渠道商的推广计费名换成金山的,这样的话,本来应该属于其他渠道的百度网盟推广费用,就被猎豹获得,猎豹再向恶意代码制作者分钱。

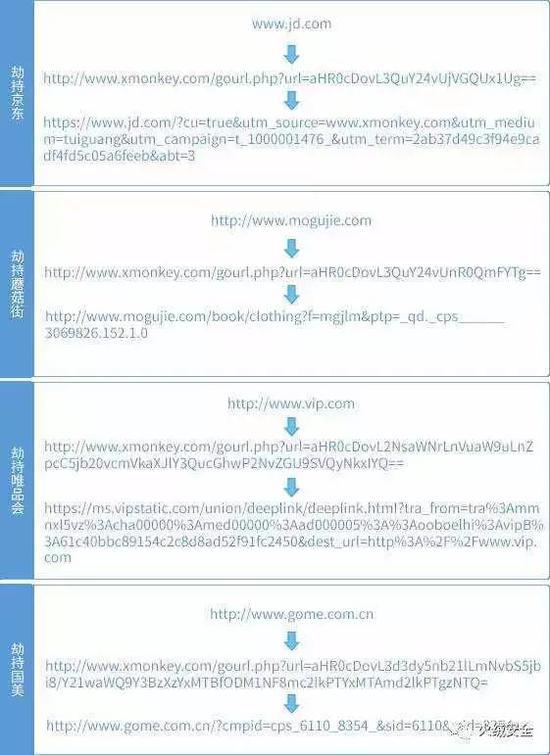

5、电商流量劫持:使用IE浏览器访问京东等电商网站时,先跳转到电商导流网站站,然后再跳转回该电商网站。

先跳转到电商导流网站妖猴(www.xmonkey.com),再返回原购物网站之后,电商网站链接就加上了妖猴网的计费名,电商网站就会按照流量向妖猴网支付推广费用,妖猴网再向恶意代码制作者分钱。

三、概要分析

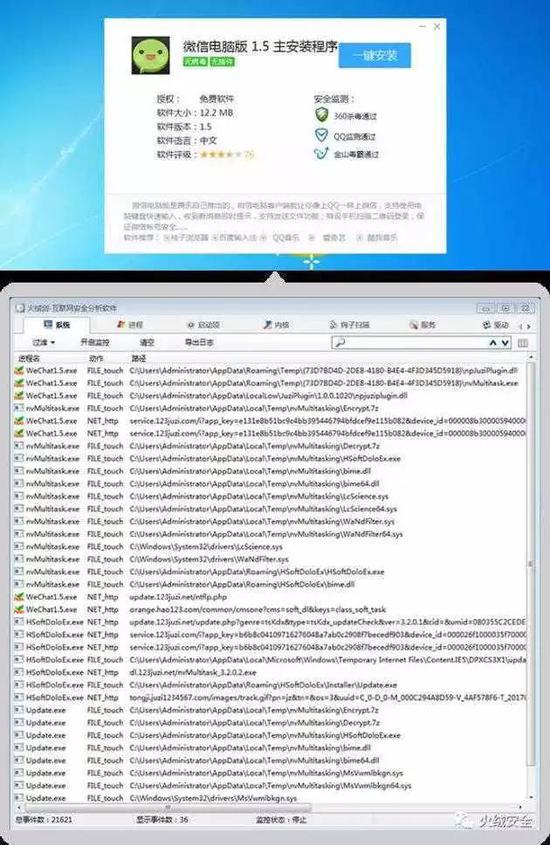

执行任意从soft.hao123.com下载到的下载器,不需要进行任何操作,恶意代码就会植入用户计算机。使用火绒剑可以监控植入恶意代码的整个过程,如下图:

恶意代码首次植入用户计算机流程:

1、下载器执行释放的nvMultitask.exe。目前下载器包含的nvMultitask.exe是0.2.0.1版本,该版本仅会在用户计算机上植入部分恶意代码,如下:

a) 3.2.0.1版的HSoftDoloEx.exe

b) 1.7.0.1版的bime.dll

c) 0.4.0.130版的LcScience.sys

d) 0.5.30.70版的WaNdFilter.sys

e) 1.0.0.1020版的npjuziplugin.dll

2、植入恶意代码成功后nvMultitask.exe使用命令行参数“-inject=install”执行HSoftDoloEx.exe

3、启动的HSoftDoloEx.exe链接C&C服务器(update.123juzi.net/update.php)进行更新,更新的恶意组件将在下次计算机启动后被激活,每次计算机重启,恶意代码都会启动和检查更新。经过几次更新之后,nvMultitask.exe的会升级到当前最新版本3.2.0.4,后续分析将会以这个版本展开。

最新版本的恶意组件在用户每次开机后都会执行以下流程:

1、LcScience.sys注册进程和映像加载回调将bime.dll分别注入services.exe、explorer.exe、iexplore.exe和其他第三方浏览器进程。

2、注入services.exe中的bime.dll负责启动HSoftDoloEx.exe

1)HSoftDoloEx.exe链接C&C服务器(update.123juzi.net/update.php)检测更新。

2)HSoftDoloEx.exe链接C&C服务器(update.qyllq.com/getupfs2.php),获取流量劫持指令。(后续章节进行详细分析)

3、注入explorer.exe中的bime.dll负责在执行5分钟后链接C&C服务器(update.123juzi.net/ccl.php)下载并加载恶意代码svcprotect.dat到explorer.exe。

4、svcprotect.dat(1.0.0.11)加载后释放两个全新的流量劫持模块:

1)5.0.0.1版的iexplorer_helper.dat

2)1.5.9.1098版的iexplore.exe

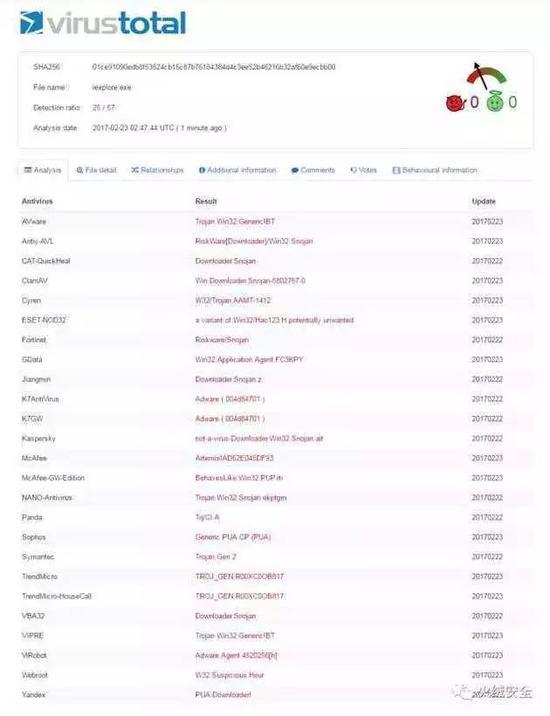

1.5.9.1098版的iexplore.exe是一个伪装系统名称的假IE浏览器,我们把这个文件上传到VirusTotal后发现,很多安全软件检测此文件是病毒,如图:

本文著作权归微信公众号硅谷科技频道(guigu-channel)所有,如有侵权,请联系新浪新闻客户端。

延伸阅读

“百度医生”宣布关停下线

百度医生官网发布公告称:现由于公司业务调整,百度医生将关停服务并下线。

微博热议——

@来自刘冰(微博自媒体):

我在数年前也受到过类似的干扰:安装软件被植入小游戏或撰改浏览器的主页网站。通常来说,作为一家大型的互联网企业,其中有不少优秀的相关领域的员工,出于责任和个人成绩考虑,自己的产品发生了“恶意撰改”设置或代码植入,通常是能发现的。

@求不得007(微博网友):

网络各大巨头那个不是味着良心挣钱,,最可恶就是个人信息泄露,而各个网站app的个人信息到底是怎么给我们安全保管的,谁知道,说来说去都是实名制搞出来的事,以前那有那么多个人信息泄露。

@岳光寒(教师):

可怜我们办公室的电脑,多是女老师在用,百度各种产品基本装全了,还个个开机启动,安全软件百度、腾讯、360都在,不知道怎么和谐共存的。

@连大猩猩(微博网友):

承认有什么用,这本就是应该的,难道要表扬他们勇于承认错误吗。。告诉怎么把代码删去才是王道。

@法兰克颜(微博自媒体):

消费者可以去消协投诉吗?恶意代码造成中毒与财产损失可以提起民事诉讼吗?在美国这可是分分钟被告到破产的节奏。